Ortadaki Adam Saldırısı (MITM) Nedir: Tanım, Önleme, Araçlar

Verilerimizi çevrimiçi olarak korumak asla kolay bir iş olmayacak, özellikle de saldırganların verilerinizi çalmak için düzenli olarak bazı yeni teknikler ve istismarlar icat ettiği günümüzde. Bazen saldırıları bireysel kullanıcılar için çok zararlı olmayacaktır. Ancak bazı popüler web sitelerine veya finansal veritabanlarına yapılan büyük ölçekli saldırılar son derece tehlikeli olabilir. Çoğu durumda, saldırganlar önce kullanıcının makinesine bazı kötü amaçlı yazılımları göndermeye çalışır. Ancak bazen bu teknik işe yaramaz.

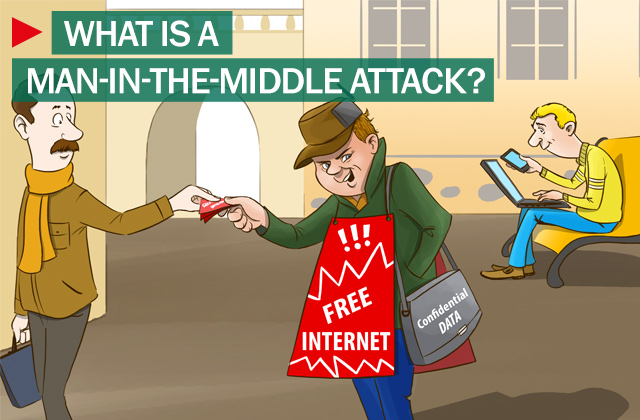

Görüntü kaynağı: Kaspersky.

Ortadaki Adam Saldırısı Nedir?

Popüler bir yöntem, Ortadaki Adam saldırısıdır(Man-In-The-Middle attack) . Aynı zamanda bir kova tugayı saldırısı(bucket brigade attack) veya bazen kriptografide Janus saldırısı olarak da bilinir. (Janus attack)Adından da anlaşılacağı gibi, saldırgan kendisini iki taraf arasında tutar ve aslında tüm konuşma saldırgan tarafından kontrol edilirken, özel bir bağlantı üzerinden birbirleriyle doğrudan konuştuklarına inanmalarını sağlar.

Ortadaki adam saldırısı, yalnızca saldırgan iki taraf arasında karşılıklı bir kimlik doğrulama oluşturduğunda başarılı olabilir. Çoğu şifreleme protokolü, özellikle kullanıcılara yönelik MITM(MITM) saldırılarını engellemek için her zaman bir tür uç nokta kimlik doğrulaması sağlar. Güvenli Yuva Katmanı (SSL)(Secure Sockets Layer (SSL)) protokolü, karşılıklı olarak güvenilen bir sertifika yetkilisi kullanarak bir veya her iki tarafın kimliğini doğrulamak için her zaman kullanılmaktadır.

Nasıl çalışır

Diyelim ki bu hikayede üç karakter var: Mike , Rob ve Alex . Mike , Rob ile iletişim kurmak istiyor . Bu arada, Alex (saldırgan) konuşmayı gizlice dinlemesini engeller ve Mike adına Rob ile yanlış bir konuşma sürdürür . İlk(First) olarak, Mike Rob'dan ortak(Rob) anahtarını ister. Rob , Mike'a(Mike) anahtarını verirse , Alex araya girer ve "ortadaki adam saldırısı" böyle başlar. Alex daha sonra (Alex)Mike'a(Mike) sahte bir mesaj gönderir.Rob'dan(Rob) olduğunu iddia eden ancak Alex'in(Alex) ortak anahtarını içeren. Mike , bu doğru olmadığında alınan anahtarın Rob'a(Rob) ait olduğuna kolayca inanır . Mike masum bir şekilde mesajını Alex'in anahtarıyla şifreler ve dönüştürülen mesajı (Alex)Rob'a(Rob) geri gönderir .

En yaygın MITM saldırılarında, saldırgan , kullanıcının iletişimini kesmek için çoğunlukla bir WiFi yönlendirici kullanır. (WiFi)Bu teknik, kullanıcının yönlendiricideki oturumlarını engellemek için bazı kötü amaçlı programlarla bir yönlendiriciden yararlanılarak gerçekleştirilebilir. Burada, saldırgan önce dizüstü bilgisayarını bir WiFi erişim noktası olarak yapılandırır ve havaalanı veya kafe gibi halka açık bir alanda yaygın olarak kullanılan bir ad seçer. Bir kullanıcı, çevrimiçi bankacılık siteleri veya ticaret siteleri gibi web sitelerine erişmek için bu kötü amaçlı yönlendiriciye bağlandığında, saldırgan daha sonra kullanmak üzere bir kullanıcının kimlik bilgilerini günlüğe kaydeder.

Ortadaki adam saldırı önleme ve araçları

MITM'ye(MITM) karşı etkili savunmaların çoğu yalnızca yönlendirici veya sunucu tarafında bulunabilir. İşleminizin güvenliği üzerinde herhangi bir özel kontrole sahip olmayacaksınız. Bunun yerine, istemci ve sunucu arasında güçlü şifreleme kullanabilirsiniz. Bu durumda sunucu, dijital bir sertifika sunarak istemcinin isteğini doğrular ve ardından tek bağlantı kurulabilir.

Bu tür MITM(MITM) saldırılarını önlemenin bir başka yöntemi de, hiçbir zaman doğrudan açık WiFi yönlendiricilerine bağlanmamaktır. Dilerseniz HTTPS Everywhere(HTTPS Everywhere ) veya ForceTLS gibi bir tarayıcı eklentisi kullanabilirsiniz . Bu eklentiler, seçenek mevcut olduğunda güvenli bir bağlantı kurmanıza yardımcı olacaktır.

Man-in- the (Read next)-Tarayıcı saldırıları(Man-in-the-Browser attacks) nelerdir ?

Related posts

Windows 10 kullanıcıları için Internet Security article and tips

Çevrimiçi Güvenlik için En İyi 5 Firefox Gizlilik Eklentisi

Online Reputation Management Tips, Tools & Services

Bir bağlantının güvenli olup olmadığını veya web tarayıcınızı kullanmadığının kontrol edilmesi

online account'nizin hacklenmiş olup olmadığını ve e-posta ve şifre ayrıntıları sızdırılmış olup olmadığını öğrenin

Fake Online Employment And Job Scams artıyor

En Ortak En Ortak Online, Internet and Email scams ve Dolandırıcılık

Computer Security, Data Privacy, Microsoft'dan Online Safety Brochures

Microsoft'un Kabulünü İyileştirmek için Office Online Hakkında Neleri Düzeltmesi Gerekiyor?

Kişisel olarak tanımlanabilir Information (PII) ve çevrimiçi olarak nasıl korunur?

Bir ASUS router üzerinde Parental Controls nasıl kurulur

Çocuklarını korumak ASUS Parental Controls 7 yolu

Kids, Students and Teens için Online Safety Tips

Online Identity Theft: Prevention and Protection tips

Avoid Online Tech Support Scams and PC Cleanup Solutions

kamu bilgisayarlarda kasa kalmak için ipuçları

Cyber Attacks - Tanım, Types, Önleme

Yapıştırma nedir? Neden Web'den Yapıştır kopyalamalısın?

Çocuklar için en iyi 4 arama motoru

nasıl Atılgan'ı korumak için Balina dolandırıcılık & nelerdir