Siber Saldırılar - Tanımı, Türleri, Önlenmesi

Siber Saldırı(Cyber Attack) , hedefin bütünlüğünü, gizliliğini veya kullanılabilirliğini ve içinde saklanan bilgileri tehlikeye atmak amacıyla bir bilgisayardan başka bir bilgisayara veya web sitesine karşı başlatılan bir saldırıdır . Bu makale Siber Saldırıların(Cyber Attacks) ne olduğunu , tanımını, çeşitlerini ve nasıl önleneceğini ve siber saldırı durumunda izlenecek yolu anlatmaktadır. Siber Saldırılar , bir bakıma, geniş anlamda (Cyber Attacks)Siber Suçun(Cyber Crime) bir parçası olarak kabul edilebilir . Siber Suç(Cyber Crime) işlemek için yapılan bir saldırı Siber Saldırı olarak adlandırılabilir!

Siber Saldırıların Tanımı

hklaw.com(Whitepaper) tarafından yürütülen Practical Law Company , Siber Saldırılara (Cyber Attacks)İlişkin Beyaz Bültene(hklaw.com) göre Siber Saldırıların(Cyber Attacks) tanımı şu şekildedir:

A Cyber Attack is an attack initiated from a computer against a website, computer system or individual computer (collectively, a computer) that compromises the confidentiality, integrity or availability of the computer or information stored on it.

Tanımın üç farklı faktörü vardır: [1 ] Saldırı(] Attack) veya [3] bilgisayar sisteminden [2] bir şey elde etmek için yasa dışı bir girişim. Genel olarak konuşursak, bir sistem ortak bir amaç için toplu olarak çalışan birimler topluluğudur. Bu nedenle, ister tek ister bir bilgisayar topluluğu olsun - çevrimdışı veya çevrimiçi (web siteleri/intranetler), bir şeyi veya diğerini kolaylaştırmak için çalışan bir sistemdir. Tek bir bilgisayarın bile ortak bir amaç için birlikte çalışan birçok bileşeni vardır ve bu nedenle bilgisayar sistemi olarak adlandırılır.

Ana faktör, böyle bir sisteme yasadışı erişimdir . (illegal access)İkinci faktör hedef sistemdir(target system) . Son faktör, saldırganın(attacker) kazanımlarıdır . Unutulmamalıdır ki, yasadışı erişimin, sistemde depolanan bilgiler veya sistemin toplam kontrolü gibi saldırganın bir şey elde edeceği şekilde hedef sistemi tehlikeye atma amacı olmalıdır.

Okuyun: (Read:) Web siteleri neden saldırıya uğradı ?

Siber Saldırı Türleri

Kötü amaçlı yazılım enjeksiyonundan kimlik avına, sosyal mühendisliğe ve verilerin dahili olarak çalınmasına kadar birçok Siber Saldırı yöntemi vardır. (Cyber Attacks)Diğer gelişmiş ancak yaygın biçimler, DDoS Saldırıları(DDoS Attacks) , Brute Force saldırıları(Brute Force attacks) , bilgisayar korsanlığı, doğrudan hack veya Fidye Yazılımı kullanarak fidye için bir bilgisayar sistemini (veya web sitesini) tutmadır(Ransomware) .

Bunlardan bazıları aşağıda listelenmiştir:

- Bir bilgisayar sistemine veya verilerine yetkisiz erişim elde etmek veya elde etmeye çalışmak.

- Kesinti veya hizmet reddi saldırıları ( DDoS )

- Bir web sitesini hacklemek veya siteye kötü bir şekilde bakmak

- Virüs veya kötü amaçlı yazılım yüklemesi

- Verilerin işlenmesi için bir bilgisayarın yetkisiz kullanımı

- (Inappropriate)Bir şirketin çalışanları tarafından bilgisayarların veya uygulamaların şirkete zarar verecek şekilde uygunsuz kullanımı.

Sonuncusu - çalışanlar tarafından bilgisayarların veya uygulamaların uygunsuz kullanımı - kasıtlı veya bilgi eksikliğinden kaynaklanabilir. Örneğin, bir çalışanın yanlış verileri girmeye çalışmasının veya değiştirme yetkisi olmayan belirli bir veri kaydına erişmesinin gerçek nedenini bulması gerekir.

Sosyal mühendislik(Social engineering) ayrıca bir çalışanın kasıtlı olarak veri tabanına girmeye çalışmasının bir nedeni olabilir – sadece bir arkadaşına yardım etmek için! Yani, çalışan bir suçluyla arkadaş oldu ve yeni arkadaşı için bazı masum verileri elde etmek için duygusal olarak zorlandı.

Biz buradayken, çalışanlara halka açık WiFi'nin tehlikeleri(dangers of public WiFi) ve neden ofis işleri için halka açık WiFi kullanmamaları gerektiği hakkında da bilgi vermeniz önerilir.(While we are here, it is also advisable to teach the employees about the dangers of public WiFi and why they should not use public WiFi for office work.)

Okuyun(Read) : Honeypot nedir ve bilgisayar sistemlerinin güvenliğini nasıl sağlayabilirler.

Siber Saldırılara Müdahale

Önleme her zaman tedaviden daha iyidir. Bunu birkaç kez duymuş olmalısınız. Siber Saldırılara(Cyber Attacks) karşı koruma söz konusu olduğunda, aynı durum BT alanı için de geçerlidir . Ancak, bilgisayar(lar)ınızın veya web site(ler)inizin saldırıya uğradığını varsayarsak, tüm önlemleri aldıktan sonra bile, belirtilen bazı genel genel yanıt adımları vardır:

- Saldırı gerçekten oldu mu(Did) yoksa biri şaka yapmak için mi arıyor;

- Verilerinize hâlâ erişiminiz varsa, yedekleyin;

- Verilerinize erişemiyorsanız ve bilgisayar korsanı fidye talep ediyorsa, yasal makamlara başvurmayı düşünebilirsiniz.

- Bilgisayar korsanıyla pazarlık yapın ve verileri yeniden kazanın

- Sosyal mühendislik ve çalışanların imtiyazlarını kötüye kullanmaları durumunda, çalışanın masum mu yoksa kasten mi hareket ettiğini belirlemek için kontroller yapılmalıdır.

- DDoS saldırılarında, web sitesinin en kısa sürede tekrar çevrimiçi olabilmesi için diğer sunuculara olan yük azaltılmalıdır . Bir süreliğine sunucular kiralayabilir veya bir bulut uygulaması kullanarak maliyetlerin minimum olmasını sağlayabilirsiniz.

Yasal yoldan yanıt verme konusunda kesin ve ayrıntılı bilgi için lütfen Referanslar(References) bölümünde belirtilen whitepaper'ı okuyun .

Okuyun(Read) : Birisi neden bilgisayarımı hacklemek istesin ki?(Why would someone want to hack my computer?)

Siber Saldırıların Önlenmesi

Siber suçlara ve siber saldırılara karşı %100 kusursuz bir yöntem olmadığını zaten biliyor olabilirsiniz, ancak yine de bilgisayarlarınızı korumak için olabildiğince çok önlem almalısınız.

Yapılması gereken birincil şey, yalnızca virüs taraması yapmakla kalmayan, aynı zamanda fidye yazılımı dahil ancak bunlarla sınırlı olmamak üzere farklı kötü amaçlı yazılım türlerini arayan ve bilgisayara girmesini engelleyen iyi bir güvenlik yazılımı kullanmaktır. Çoğunlukla bu kötü amaçlı kodlar, tanınmış olmayan web sitelerinden, (Mostly)Drive-by indirmelerinden , (Drive-by downloads)Kötü Amaçlı(Malvertising) Reklamcılık olarak da bilinen kötü amaçlı reklamlar görüntüleyen güvenliği ihlal edilmiş web sitelerini ziyaret ederek veya bu sitelerden bir şeyler indirerek bilgisayarlarınıza enjekte edilir .

Antivirüs ile birlikte iyi bir güvenlik duvarı kullanmalısınız. Windows 10/8/7 yerleşik güvenlik duvarı iyi olsa da , varsayılan Windows Güvenlik Duvarı'ndan(Windows Firewall) daha güçlü olduğunu düşündüğünüz üçüncü taraf güvenlik duvarlarını kullanabilirsiniz .

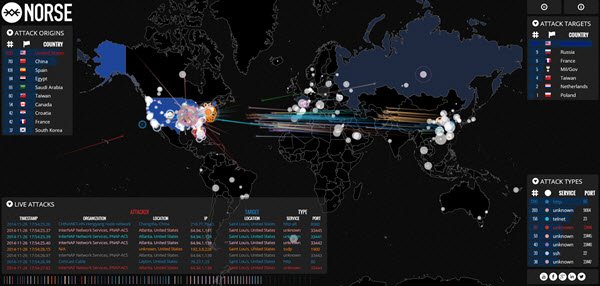

Okuyun(Read) : Siber Saldırıları(Cyber Attacks) gerçek zamanlı olarak görüntülemenize izin veren Kötü Amaçlı Yazılım İzleyici Haritaları .

Kurumsal bir bilgisayar ağıysa, kullanıcı bilgisayarlarının hiçbirinde Tak ve Çalıştır(Play) desteği olmadığından emin olun . Yani çalışanlar USB'ye (USB)Flash sürücüleri veya kendi İnternet(Internet) dongle'larını takamamalıdır . Şirketin BT departmanı da tüm ağ trafiğini izlemelidir. İyi bir ağ trafiği analizörü kullanmak, herhangi bir terminalden (çalışan bilgisayarı) kaynaklanan garip davranışlara anında müdahale etmeye yardımcı olur.

Okuyun(Read) : Küçük İşletmeler için En İyi Siber Güvenlik Uygulamaları(Best Cybersecurity Practices for Small Business) .

DDoS saldırılarına karşı koruma için , web sitesi yalnızca tek bir sunucuda barındırılmak yerine farklı sunuculara indirgenir. En iyi yöntem, bir bulut hizmeti kullanarak sürekli olarak bir aynaya sahip olmak olacaktır. Bu, bir DDoS'un(DDoS) başarılı olma şansını büyük ölçüde azaltacaktır - en azından uzun bir süre için değil. Sucuri gibi iyi bir güvenlik duvarı kullanın ve web sitenizi korumak ve güvenceye almak için bazı temel adımlar atın.

İşte gerçek zamanlı dijital hack saldırı haritalarını gösteren birkaç faydalı bağlantı:(Here are a few useful links that display real-time digital hack attack maps:)

- ipviking.com

- digitalattackmap.com

- fireeye.com

- norsecorp.com

- balnet.org.

Onlara bir göz atın. Oldukça ilginçler!

Eklemek istediğiniz bir şey varsa lütfen paylaşın.(If you have anything to add, please do share.)

Sonraki oku(Read next) : Parola Sprey Saldırıları(Password Spray Attacks) | Kaba Kuvvet Saldırıları(Brute Force Attacks) | Arazi Saldırıları Off Living(Living Off The Land attacks) | Sörf Saldırıları(Surfing Attacks) | Kimlik Bilgileri Doldurma saldırıları | Etki Alanı Önleme(Domain Fronting) | Soğuk Önyükleme Saldırıları(Cold Boot Attacks) .

Related posts

Cyber crime nedir? Nasıl başa çıkılır bununla?

Dark Patterns: Web Sitesi Püf Noktaları, Examples, Types, Nasıl Spot & Avoid

Bir bağlantının güvenli olup olmadığını veya web tarayıcınızı kullanmadığının kontrol edilmesi

online account'nizin hacklenmiş olup olmadığını ve e-posta ve şifre ayrıntıları sızdırılmış olup olmadığını öğrenin

Kids, Students and Teens için Online Safety Tips

Online Identity Theft: Prevention and Protection tips

IDP.Generic virüsü nedir ve nasıl kaldırılır?

Bir computer virus, Trojan, Work, spyware or malware nasıl alabilirsin?

Malvertising Saldırıları: Tanım, Örnekler, Koruma, Güvenlik

Microsoft Scams: Phone & Email Microsoft Name'leri kötüye kullanan dolandırıcılık

Fileless Malware Attacks, Protection and Detection

Win32 nedir: BogEnt ve nasıl kaldırılır?

Computer Security, Data Privacy, Microsoft'dan Online Safety Brochures

Browser Hijacking and Free Browser Hijacker Removal Tools

Remove virus USB Flash Drive'dan Command Prompt or Batch File'u kullanma

Bilgisayarınızın ASUS Update Malware tarafından enfekte olup olmadığını kontrol edin

Specific Virus Windows 11/10'te Specific Virus'yi kaldırmak için ücretsiz Malware Removal Tools

Globus Free VPN Browser review: Encrypt tüm trafik, Browse anonim

Avast Boot Scan Malware Windows PC'ten kaldırmak için Nasıl kullanılır?

Fake Online Employment And Job Scams artıyor